Ciberseguridad y control en el consumo eléctrico. La protección de los contadores inteligentes

Por: INCIBE, Instituto Nacional de Ciberseguridad.

En un entorno en que ya el porcentaje de contadores inteligentes se acerca al 100%, las distribuidoras eléctricas están poniendo especial énfasis en la ciberseguridad dado que se abren nuevos tipos de ataque y riesgos diferentes a los tradicionales.

En este contexto, los nuevos dispositivos capaces de mandar los datos de consumo a la operadora también pueden ser controlados de forma remota. De esta forma un posible atacante podría apagar el contador desde un ordenador dejando sin suministro eléctrico a la víctima. Sería posible cortar el suministro eléctrico de una persona, de un vecindario,… pero ¿qué cantidad económica perdería una empresa de producción industrial por unas horas sin suministro eléctrico? Ataques tradicionales como la extorsión también serían factibles, cuando el atacante dispone del control remoto del contador inteligente que suministra a una empresa industrial y solicita una cantidad de dinero por la denegación de suministro de luz.

Otro aspecto a tener en cuenta es la privacidad de los ciudadanos. Cada vez estamos más acostumbrados a compartir nuestra información en las redes sociales pero los datos que se almacenan en los contadores inteligentes son muy interesantes y quedan fuera del control del ciudadano. A las grandes empresas y fabricantes les interesa mucho esta información ya que serían capaces de perfilar a los consumidores, y ofrecer productos y/o servicios más orientados y ventajosos. Pero también, hay que tener presente la posibilidad de conocer los hábitos de una persona y/o familia, por tanto, alguien con interés en robar en nuestra casa tendría información privilegiada para cometer este delito.

Por otra parte, habría que hablar de la digitalización del fraude. Dado que éste sigue desarrollándose de forma tradicional a lo largo y ancho de la red eléctrica (por ejemplo desviando el flujo eléctrico a partir de una farola), sin embargo, si el contador digital tuviera vulnerabilidades que pudieran ser explotadas, el fraude podría desarrollarse de forma digital, pudiendo extenderse dicho ataque no solo a un único contador sino a una serie completa de ellos ya que todos contarían con la misma debilidad.

En este sentido es imprescindible que el contador digital posea mecanismos de fortificación física para que, junto con las salvaguardas lógicas, sea difícil para el atacante poder manipularlo.

Los fabricantes y las compañías eléctricas están solucionando la parte física mediante el envío de eventos al centro de control. Un ejemplo de estos eventos se produce al manipular la carcasa del contador, acto que se notifica al centro de control mediante un aviso por parte del contador afectado. Cabe destacar por tanto el desarrollo de salvaguardas físico-lógicos de forma conjunta ante ataques igualmente multi-vector (origen físico y lógico).

Los fabricantes y las compañías eléctricas están solucionando la parte física mediante el envío de eventos al centro de control. Un ejemplo de estos eventos se produce al manipular la carcasa del contador, acto que se notifica al centro de control mediante un aviso por parte del contador afectado. Cabe destacar por tanto el desarrollo de salvaguardas físico-lógicos de forma conjunta ante ataques igualmente multi-vector (origen físico y lógico).

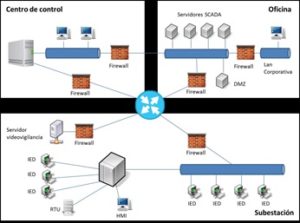

El contador, ubicado físicamente por regla general dentro del edificio (en el hogar), está unido al concentrador, ubicado en los centros de transformación, y éste a su vez conectado con el centro de control, conformando de esta manera la arquitectura genérica de comunicaciones entre el contador, concentrador y centro de control.

En España los protocolos utilizados entre el contador inteligente y el concentrador son, básicamente, PRIME conjuntamente con DLMS y Meters and More. Una vez que los datos están en el concentrador se envían al Centro de Control a través de servicios web habitualmente, aunque pueden utilizar otro tipo de tecnología de comunicación.

Los puntos vulnerables de la infraestructura son los puntos de acceso (el binomio contador digital – concentrador) y la red en sí. Para salvaguardar dicha infraestructura, las técnicas de cifrado son fundamentales. En un entorno donde las capacidades del sistema son limitadas en cuanto a espacio, capacidad de procesamiento, etc., comparado con las infraestructuras TI que conocemos, el cifrado no es trivial.

Los fabricantes, bajo los requerimientos de las eléctricas, deben establecer estrategias de seguridad que sean interoperables para que contadores y concentradores pueden comunicarse de forma segura con patrones de cifrado entendibles entre sí; además, han de tener en cuenta las características del entorno, en el que tienen que convivir millones de dispositivos de diferentes fabricantes. La disyuntiva en este tipo de infraestructuras es tomar la decisión sobre el tipo de cifrado a utilizar:

- Cifrado simétrico: No se necesita infraestructura adicional, la instalación es muy rápida, pero tiene el problema de la distribución de las claves.

- Cifrado asimétrico: Requiere de una infraestructura PKI, aporta mayor seguridad, pero la gestión de claves con millones de dispositivos resulta muy compleja.

Utilizar un cifrado asimétrico para cifrar los datos entre el contador inteligente y el concentrador supone un gran reto, ya que cada contador debería tener su propio certificado digital y dificultaría desarrollar la gestión de los mismos debido a la gran cantidad de dispositivos instalados.

Por otro lado, si se utiliza un cifrado simétrico el contador inteligente debería contar con un elemento seguro para el almacenamiento de dicha clave y el concentrador debería disponer de la clave de todos los contadores, pero la mayor pregunta es ¿cómo se distribuyen estas claves? No nos olvidemos de que la mayor dificultad del cifrado simétrico en una arquitectura como esta es la distribución de las claves y, por tanto, habría que establecer un protocolo de seguridad muy robusto en toda la cadena de valor, es decir, desde que los contadores inteligentes se fabrican hasta que llegan a campo, con la clave introducida en el elemento seguro.

A la dificultad de la gestión de una clave hay que añadir que se prevén más claves por cada dispositivo, para aspectos extras de gestión y control; por lo que estamos hablando de la gestión del doble o triple de claves que de elementos desplegados. Ante estas opciones, las eléctricas, para poder asegurar su sistema, deben decidir sobre qué nivel de cifrado van a poder desplegar en la última milla. La opción ganadora en este momento para la comunicación entre contador y concentrador es el cifrado simétrico.

En la comunicación entre el concentrador y el centro de control, el primero actúa como un pequeño ordenador capaz de hablar protocolos de nivel TCP/IP, y, por tanto, la utilización de certificados digitales se hace de forma mucho más natural. Además, hay que sumar que la cantidad de concentradores es mucho menor respecto a la de contadores (alrededor de 500 contadores por cada concentrador).

Buenas prácticas de configuración en la red inteligente

La evolución de la red de distribución eléctrica hacia la red inteligente introduce también nuevos elementos y dispositivos de control. Este progreso añade mayores capacidades de comunicación y supervisión entre los centros de control, las subestaciones y los clientes finales.

La evolución de la red de distribución eléctrica hacia la red inteligente introduce también nuevos elementos y dispositivos de control. Este progreso añade mayores capacidades de comunicación y supervisión entre los centros de control, las subestaciones y los clientes finales.

La cadena de valor de la red inteligente es muy amplia y en ella conviven todo tipo de dispositivos y protocolos de comunicación en distintos niveles:

- A nivel de campo (o subestación): se pueden encontrar sensores, actuadores, unidades terminales remotas (RTU, Remote Terminal Unit), dispositivos eléctricos inteligentes (IED, Inteligent Electronic Devices), etc.

- A nivel de administración (centro de control): se pueden encontrar dispositivos del ámbito TI como son ordenadores, servidores, bases de datos, aplicaciones WEB, aplicaciones de escritorio, etc.

Proteger una red inteligente es una tarea compleja que requiere mucho esfuerzo y dedicación constante. Es frecuente encontrar en este tipo de infraestructuras dispositivos obsoletos, diseñados en tiempos en los que la seguridad no era una preocupación. Por otro lado, en estas infraestructuras intervienen muchos agentes: fabricantes, instaladores, integradores, consultores, etc.; que forman parte de la cadena de valor y donde la seguridad debería estar presente en todo momento.

La ciberseguridad en la red inteligente debería ser aplicada desde los dispositivos que hacen de extremo final hasta los centros de control, llegando a todo el sistema. Tener en cuenta la seguridad en su conjunto es muy importante porque, si en una infraestructura que se han aplicado determinadas medidas de seguridad se instalan nuevos dispositivos configurados inadecuadamente, como por ejemplo una RTU, toda la infraestructura podría verse comprometida.

Configuración de seguridad en sistemas de redes inteligentes

Un aspecto básico y frecuentemente olvidado en la seguridad de cualquier sistema de control industrial es el correcto ajuste de las configuraciones de los todos los elementos integrantes. Concretamente, en redes inteligentes se sugieren las siguientes pautas de configuración:

Un aspecto básico y frecuentemente olvidado en la seguridad de cualquier sistema de control industrial es el correcto ajuste de las configuraciones de los todos los elementos integrantes. Concretamente, en redes inteligentes se sugieren las siguientes pautas de configuración:

Aspectos generales

La configuración de los dispositivos es un aspecto fundamental cuando se habla de ciberseguridad. En una subestación eléctrica, donde se encuentra todo el equipamiento de control, la configuración de seguridad debe ser sistemática y tener en cuenta los siguientes aspectos:

- Acceso físico: Con el objeto de reducir la exposición de los sistemas debe proporcionarse suficiente protección física a los dispositivos críticos del sistema, limitando la accesibilidad a los mismos.

- Acceso de red: Su identificación debe ser específica a cada sistema/infraestructura. Existen guías específicas para asignar puertos a servicios.

- Acceso: Habilitar FTP sobre SSL

- Cifrado: Utilizar algoritmos con TLS, usando AES de 128-256 bits

- Monitorización de Estado: Funciones para medir el estado de los recursos de proceso del sistema.

- Certificados: Gestión de autoridades de certificación (CA) y certificados autofirmados.

Un importante porcentaje de las vulnerabilidades de una red inteligente están relacionadas con la configuración de seguridad y mantenimiento, y es la única parte que puede ser mejorada directamente por el consumidor de productos. El resto de problemas detectados dependen directamente del fabricante.

Una vez configurados los dispositivos, una buena práctica es realizar test de seguridad orientados a optimizar la configuración y verificar si los parámetros establecidos soportan los niveles de seguridad requeridos. Es recomendable realizar las pruebas a todos los equipos destinados a instalarse en campo, tanto de forma individual como aislada. Aplicando esta medida es posible minimizar parte de los ataques orientados a los sistemas de control industrial, pero sobre todo evitar aquellas vulnerabilidades que no requieren altos conocimientos técnicos para ser explotadas, por ejemplo, las contraseñas por defecto o poco seguras, acceso trivial por SSH, etc.

La siguiente tabla resume los puntos clave a revisar en las configuraciones de los equipos presentes en una red inteligente:

La seguridad en una red inteligente es un asunto en el que todos los agentes implicados (fabricantes, distribuidores y consumidores) deben aceptar su correspondiente responsabilidad y tomar las medidas oportunas para mejorar la protección de los sistemas.

INCIBE trabaja también activamente para difundir y permitir un desarrollo seguro de las redes inteligentes. Aquí, la información y servicios de www.incibe.es y www.certsi.es favorecen la aplicación de las medidas de seguridad adecuadas.